# 暗号化世界におけるフィッシング攻撃の産業化2024年6月以来、安全チームは大量の類似したフィッシングおよび資金盗取取引を監視しています。6月だけで関与した金額は5500万ドルを超え、8月と9月には関連するフィッシング活動がさらに頻繁になりました。2024年第3四半期全体では、フィッシング攻撃が最大の経済損失を引き起こす攻撃手段となり、65回の攻撃行動で2.43億ドル以上を獲得しました。分析によると、最近頻発しているフィッシング攻撃は、悪名高いフィッシングツールチームに関連している可能性が高いです。このチームは2023年末に「引退」を発表しましたが、現在再び活発になり、大規模な攻撃を引き起こしています。この記事では、いくつかのフィッシング攻撃グループの典型的な手口を分析し、その行動特性を詳しく挙げます。これらの分析を通じて、ユーザーがフィッシング詐欺の識別と防止能力を向上させる手助けができることを願っています。! [Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化](https://img-cdn.gateio.im/social/moments-189ebe7bcf369e610417cd31bdfa60a1)## サービスとしての詐欺(サービスとしての詐欺)暗号化の世界では、一部のフィッシングチームが"詐欺即サービス"(Scam-as-a-Service)と呼ばれる新しい悪質なモデルを発明しました。このモデルは、詐欺ツールとサービスをパッケージ化し、商品化の形で他の犯罪者に提供します。2022年11月から2023年11月の間にサービスを初めて終了することを発表した際、その詐欺総額は8000万ドルを超えました。これらのサービスプロバイダーは、買い手に対して完成されたフィッシングツールとインフラを提供することによって、フィッシングウェブサイトの前後端、スマートコントラクト、ソーシャルメディアアカウントを含めて、攻撃を迅速に開始するのを助けています。サービスを購入したフィッシング者は、大部分の不正利益を保持し、サービスプロバイダーは10%-20%の手数料を取ります。このモデルは、詐欺の技術的なハードルを大幅に低下させ、サイバー犯罪をより効率的かつ大規模にしました。その結果、フィッシング攻撃は暗号業界で蔓延し、特にセキュリティ意識が欠如しているユーザーが攻撃の標的になりやすくなっています。! [Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化](https://img-cdn.gateio.im/social/moments-31ebce45c9c02effbe933263e3e79253)## 詐欺サービスの運用方法典型的な分散型アプリ(DApp)は通常、フロントエンドインターフェースとブロックチェーン上のスマートコントラクトで構成されています。ユーザーはブロックチェーンウォレットを介してDAppのフロントエンドインターフェースに接続し、フロントエンドページは対応するブロックチェーントランザクションを生成し、それをユーザーのウォレットに送信します。ユーザーはその後、ブロックチェーンウォレットを使用してこのトランザクションに署名して承認し、署名が完了すると、トランザクションはブロックチェーンネットワークに送信され、必要な機能を実行するために対応するスマートコントラクトを呼び出します。フィッシング攻撃者は、悪意のあるフロントエンドインターフェースやスマートコントラクトを設計することで、巧妙にユーザーを不安全な操作に誘導します。攻撃者は通常、ユーザーに悪意のあるリンクやボタンをクリックさせ、隠された悪意のある取引を承認させるように騙します。場合によっては、ユーザーに自分の秘密鍵を直接漏らすように誘惑することもあります。ユーザーがこれらの悪意のある取引に署名したり、秘密鍵を露出したりすると、攻撃者は簡単にユーザーの資産を自分のアカウントに移転させることができます。一般的な手段には次のものが含まれます:1. 有名なプロジェクトのフロントエンドの偽造:攻撃者は有名プロジェクトの公式ウェブサイトを巧妙に模倣し、合法的に見えるフロントエンドインターフェースを作成して、ユーザーに信頼できるプロジェクトとやり取りしていると誤解させます。2. トークンエアドロップ詐欺:彼らはソーシャルメディアでフィッシングサイトを大々的に宣伝し、"無料エアドロップ"、"早期プレセール"、"無料NFTミント"などの魅力的な機会を装って、被害者をリンクをクリックさせる。3. 偽のハッカー事件と報酬詐欺:ネット犯罪者は、ある有名なプロジェクトがハッカー攻撃や資産の凍結に遭ったと主張し、現在ユーザーに補償や報酬を配布している。詐欺即サービスモデルは、ここ2年のフィッシング詐欺の激化の最大の推進力となっています。これらのサービス提供者は、フィッシング詐欺の技術的なハードルを完全に排除し、相応の技術を持たない購入者に対してフィッシングサイトの作成とホスティングのサービスを提供し、詐欺から得た利益を抽出しています。## 詐欺即サービスバイヤーの分配方法2024年5月21日、あるフィッシングツール提供者がetherscan上で署名検証メッセージを公開し、復帰を宣言し、新しいDiscordチャンネルを作成しました。異常な行動を示すフィッシングアドレスの取引を分析することで、以下の分配パターンが発見されました:1. サービスプロバイダーはCREATE2を使用して契約を作成します。CREATE2はEthereum仮想マシンの命令の一つで、スマートコントラクトを作成するために使用され、スマートコントラクトのバイトコードと固定のsaltに基づいて、契約のアドレスを事前に計算することを可能にします。2. 作成した契約を呼び出し、被害者のトークンをフィッシングアドレス(サービス購入者)および分配アドレスに承認します。攻撃者はさまざまなフィッシング手段を通じて、被害者が意図せず悪意のあるPermit2メッセージに署名させるように導きます。3. 二つの分配アドレスと購入者アドレスに相応の数量のトークンを転送し、分配を完了します。注意すべきは、このような分配前に契約を作成する方法が、ある程度は一部のウォレットのフィッシング対策機能を回避でき、被害者の警戒心をさらに低下させることができるということです。具体的なケースでは、フィッシングサービスを購入した買い手が82.5%の不正資金を持ち去り、サービス提供者は17.5%を保持しました。! [Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化](https://img-cdn.gateio.im/social/moments-daeee0e1e38cead78e0479f0e9997f2a)## フィッシングサイトを作成する簡単なステップ詐欺サービスの助けを借りて、攻撃者はフィッシングサイトを作成するのが非常に簡単になります。1. サービスプロバイダーの通信チャンネルに入って、簡単なコマンドで無料のドメイン名と対応するIPアドレスを作成します。2. 提供された数百種類のテンプレートから1つを選択し、数分後には一見正常なフィッシングサイトが生成されます。3. 被害者を探す。被害者がこのウェブサイトにアクセスし、ページ上の詐欺情報を信じ、ウォレットを接続して悪意のある取引を承認すると、被害者の資産が移転される。全体のプロセスは数分しかかからず、フィッシング攻撃のハードルを大幅に下げました。! [Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化](https://img-cdn.gateio.im/social/moments-0d22fc86dc5998c22f0eb33adf31cea3)## まとめと防止提案詐欺サービスの台頭は業界ユーザーに大きなセキュリティリスクをもたらしました。ユーザーは暗号化通貨の取引に参加する際、常に警戒を怠らず、以下のポイントを忘れないようにしてください:* "天上からの餡饅頭"の宣伝、例えば疑わしい無料エアドロップや補償を信じないでください。公式ウェブサイトや専門的な監査サービスを受けたプロジェクトのみを信頼してください。* ウェブサイトに接続する前に、URLを注意深く確認し、有名なプロジェクトを模倣していないかをチェックしてください。また、WHOISドメイン検索ツールを使用して、その登録時期を確認してください。登録時期が短すぎるウェブサイトは詐欺プロジェクトである可能性が高いです。* 疑わしいウェブサイトやアプリに自分の助記詞や秘密鍵を提出しないでください。ウォレットがメッセージへの署名や取引の承認を要求する前に、その取引が資金の損失につながる可能性があるかどうかを慎重に確認してください。* 定期的に警告情報を発信する公式ソーシャルメディアアカウントをフォローし、誤って詐欺アドレスにトークンの権限を与えてしまった場合は、すぐに権限を撤回するか、残りの資産を他の安全なアドレスに移動してください。! [Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化](https://img-cdn.gateio.im/social/moments-778ec30657bca8d7c8d23eecba03d2f1)! [Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化](https://img-cdn.gateio.im/social/moments-ebb82145f7093a897eed893c247ad19a)! [Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化](https://img-cdn.gateio.im/social/moments-6a937edad4d015ede281c4c1945daca5)! [Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化](https://img-cdn.gateio.im/social/moments-90d6110cf349ed841ef5c3f81e1ac2ed)! [Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の工業化](https://img-cdn.gateio.im/social/moments-e1ec26347d58ca8ddcc840046072bde9)

フィッシングの新たなリスク:詐欺即サービスモデルによる5500万ドルの損失

暗号化世界におけるフィッシング攻撃の産業化

2024年6月以来、安全チームは大量の類似したフィッシングおよび資金盗取取引を監視しています。6月だけで関与した金額は5500万ドルを超え、8月と9月には関連するフィッシング活動がさらに頻繁になりました。2024年第3四半期全体では、フィッシング攻撃が最大の経済損失を引き起こす攻撃手段となり、65回の攻撃行動で2.43億ドル以上を獲得しました。分析によると、最近頻発しているフィッシング攻撃は、悪名高いフィッシングツールチームに関連している可能性が高いです。このチームは2023年末に「引退」を発表しましたが、現在再び活発になり、大規模な攻撃を引き起こしています。

この記事では、いくつかのフィッシング攻撃グループの典型的な手口を分析し、その行動特性を詳しく挙げます。これらの分析を通じて、ユーザーがフィッシング詐欺の識別と防止能力を向上させる手助けができることを願っています。

! Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化

サービスとしての詐欺(サービスとしての詐欺)

暗号化の世界では、一部のフィッシングチームが"詐欺即サービス"(Scam-as-a-Service)と呼ばれる新しい悪質なモデルを発明しました。このモデルは、詐欺ツールとサービスをパッケージ化し、商品化の形で他の犯罪者に提供します。2022年11月から2023年11月の間にサービスを初めて終了することを発表した際、その詐欺総額は8000万ドルを超えました。

これらのサービスプロバイダーは、買い手に対して完成されたフィッシングツールとインフラを提供することによって、フィッシングウェブサイトの前後端、スマートコントラクト、ソーシャルメディアアカウントを含めて、攻撃を迅速に開始するのを助けています。サービスを購入したフィッシング者は、大部分の不正利益を保持し、サービスプロバイダーは10%-20%の手数料を取ります。このモデルは、詐欺の技術的なハードルを大幅に低下させ、サイバー犯罪をより効率的かつ大規模にしました。その結果、フィッシング攻撃は暗号業界で蔓延し、特にセキュリティ意識が欠如しているユーザーが攻撃の標的になりやすくなっています。

! Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化

詐欺サービスの運用方法

典型的な分散型アプリ(DApp)は通常、フロントエンドインターフェースとブロックチェーン上のスマートコントラクトで構成されています。ユーザーはブロックチェーンウォレットを介してDAppのフロントエンドインターフェースに接続し、フロントエンドページは対応するブロックチェーントランザクションを生成し、それをユーザーのウォレットに送信します。ユーザーはその後、ブロックチェーンウォレットを使用してこのトランザクションに署名して承認し、署名が完了すると、トランザクションはブロックチェーンネットワークに送信され、必要な機能を実行するために対応するスマートコントラクトを呼び出します。

フィッシング攻撃者は、悪意のあるフロントエンドインターフェースやスマートコントラクトを設計することで、巧妙にユーザーを不安全な操作に誘導します。攻撃者は通常、ユーザーに悪意のあるリンクやボタンをクリックさせ、隠された悪意のある取引を承認させるように騙します。場合によっては、ユーザーに自分の秘密鍵を直接漏らすように誘惑することもあります。ユーザーがこれらの悪意のある取引に署名したり、秘密鍵を露出したりすると、攻撃者は簡単にユーザーの資産を自分のアカウントに移転させることができます。

一般的な手段には次のものが含まれます:

有名なプロジェクトのフロントエンドの偽造:攻撃者は有名プロジェクトの公式ウェブサイトを巧妙に模倣し、合法的に見えるフロントエンドインターフェースを作成して、ユーザーに信頼できるプロジェクトとやり取りしていると誤解させます。

トークンエアドロップ詐欺:彼らはソーシャルメディアでフィッシングサイトを大々的に宣伝し、"無料エアドロップ"、"早期プレセール"、"無料NFTミント"などの魅力的な機会を装って、被害者をリンクをクリックさせる。

偽のハッカー事件と報酬詐欺:ネット犯罪者は、ある有名なプロジェクトがハッカー攻撃や資産の凍結に遭ったと主張し、現在ユーザーに補償や報酬を配布している。

詐欺即サービスモデルは、ここ2年のフィッシング詐欺の激化の最大の推進力となっています。これらのサービス提供者は、フィッシング詐欺の技術的なハードルを完全に排除し、相応の技術を持たない購入者に対してフィッシングサイトの作成とホスティングのサービスを提供し、詐欺から得た利益を抽出しています。

詐欺即サービスバイヤーの分配方法

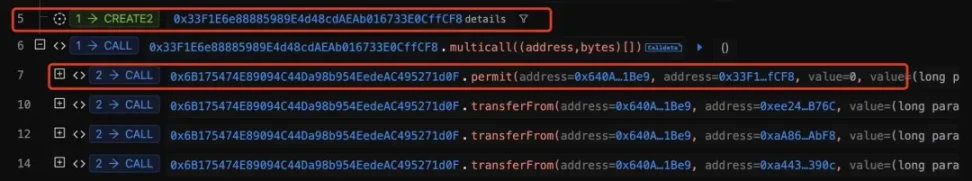

2024年5月21日、あるフィッシングツール提供者がetherscan上で署名検証メッセージを公開し、復帰を宣言し、新しいDiscordチャンネルを作成しました。

異常な行動を示すフィッシングアドレスの取引を分析することで、以下の分配パターンが発見されました:

サービスプロバイダーはCREATE2を使用して契約を作成します。CREATE2はEthereum仮想マシンの命令の一つで、スマートコントラクトを作成するために使用され、スマートコントラクトのバイトコードと固定のsaltに基づいて、契約のアドレスを事前に計算することを可能にします。

作成した契約を呼び出し、被害者のトークンをフィッシングアドレス(サービス購入者)および分配アドレスに承認します。攻撃者はさまざまなフィッシング手段を通じて、被害者が意図せず悪意のあるPermit2メッセージに署名させるように導きます。

二つの分配アドレスと購入者アドレスに相応の数量のトークンを転送し、分配を完了します。

注意すべきは、このような分配前に契約を作成する方法が、ある程度は一部のウォレットのフィッシング対策機能を回避でき、被害者の警戒心をさらに低下させることができるということです。具体的なケースでは、フィッシングサービスを購入した買い手が82.5%の不正資金を持ち去り、サービス提供者は17.5%を保持しました。

! Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化

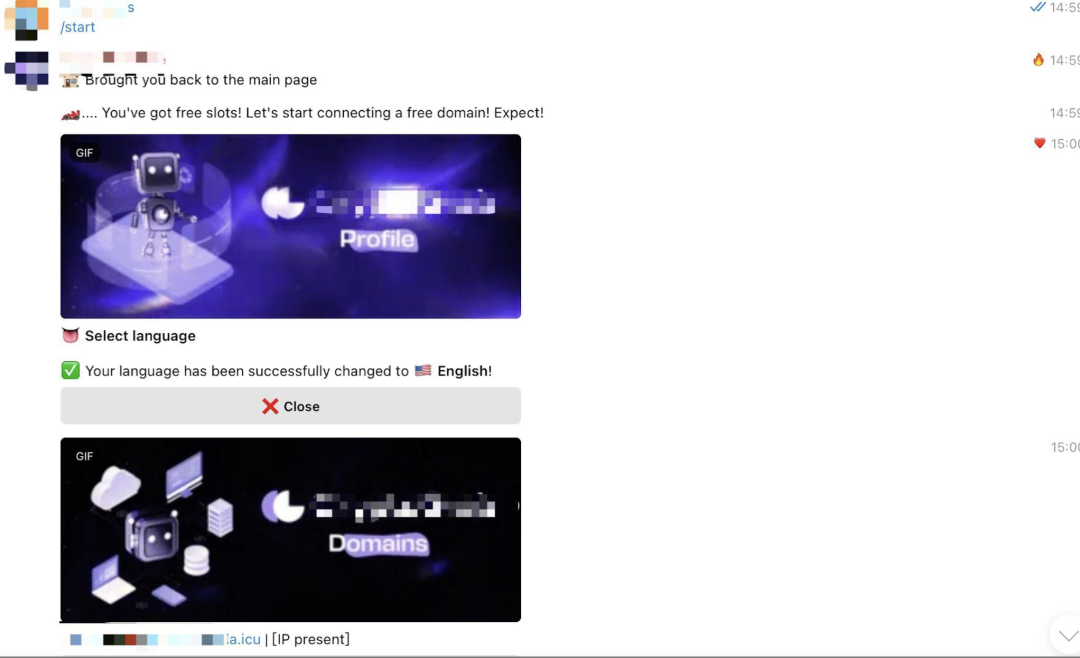

フィッシングサイトを作成する簡単なステップ

詐欺サービスの助けを借りて、攻撃者はフィッシングサイトを作成するのが非常に簡単になります。

サービスプロバイダーの通信チャンネルに入って、簡単なコマンドで無料のドメイン名と対応するIPアドレスを作成します。

提供された数百種類のテンプレートから1つを選択し、数分後には一見正常なフィッシングサイトが生成されます。

被害者を探す。被害者がこのウェブサイトにアクセスし、ページ上の詐欺情報を信じ、ウォレットを接続して悪意のある取引を承認すると、被害者の資産が移転される。

全体のプロセスは数分しかかからず、フィッシング攻撃のハードルを大幅に下げました。

! Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化

まとめと防止提案

詐欺サービスの台頭は業界ユーザーに大きなセキュリティリスクをもたらしました。ユーザーは暗号化通貨の取引に参加する際、常に警戒を怠らず、以下のポイントを忘れないようにしてください:

! Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化

! Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化

! Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化

! Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の産業化

! Scam-as-a-Serviceエコシステムの謎を解く:暗号の世界におけるフィッシング攻撃の工業化